O Trusted Launch no Azure é um recurso de segurança para máquinas virtuais (VMs) que adiciona uma camada extra de proteção contra ataques na inicialização e execução do sistema. Ele utiliza tecnologias como inicialização segura (Secure Boot) e módulos de plataforma confiável (vTPM) para reforçar a integridade da VM.

O que é o Trusted Launch?

O Trusted Launch é um conjunto de recursos que protege máquinas virtuais contra ameaças como rootkits e bootkits, garantindo que apenas software confiável seja carregado durante a inicialização. Ele funciona integrando:

Secure Boot: Evita a execução de código não autorizado durante a inicialização.

vTPM (Virtual Trusted Platform Module): Permite armazenar chaves criptográficas e melhorar a segurança de autenticação.

Integridade da Medição do Kernel: Ajuda a detectar qualquer alteração não autorizada no kernel do sistema operacional.

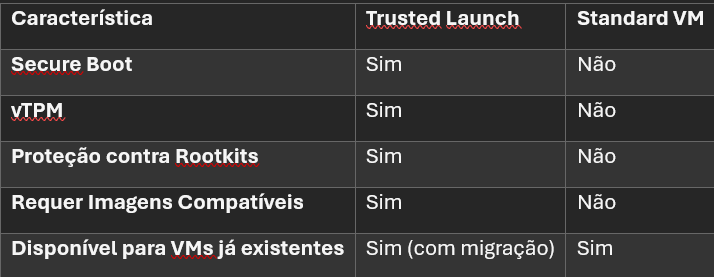

Diferenças entre os Modelos de Segurança

O Azure oferece diferentes opções de inicialização segura para máquinas virtuais. Veja a comparação entre os principais modelos:

Prós e Contras

Vantagens

- Maior segurança: Protege contra ameaças avançadas como rootkits e ataques na inicialização.

- Conformidade: Pode ajudar no cumprimento de normas de segurança, como PCI-DSS e ISO 27001.

- Proteção aprimorada: Utiliza hardware e software para garantir integridade no ambiente virtualizado.

Desvantagens

- Custo adicional: Algumas funcionalidades podem gerar custos adicionais devido ao uso de vTPM e auditoria.

- Compatibilidade: Nem todas as imagens de SO são compatíveis com o Trusted Launch.

- Requer migração: Para VMs já existentes, pode ser necessário recriá-las ou migrá-las para habilitar o recurso.

Trusted Launch em Máquinas Existentes

Sim, é possível ativar o Trusted Launch em VMs já provisionadas, mas não diretamente. O processo envolve a migração da VM para uma nova configuração que suporte o Trusted Launch.

O guia oficial da Microsoft sugere:

Criar um snapshot ou backup da VM.

Criar uma nova VM compatível com Trusted Launch.

Anexar os discos da VM original à nova instância.

Ajustar configurações e validar a compatibilidade.

Conclusão: Vale a Pena?

Se a sua prioridade é segurança e conformidade, ativar o Trusted Launch faz sentido, principalmente em ambientes sensíveis ou regulados. No entanto, se sua aplicação não exige esse nível de proteção e o custo adicional for uma preocupação, pode não ser necessário.

Se sua VM já está provisionada, avalie o impacto da migração antes de ativar o recurso.

Comentários

Postar um comentário